企業・法人が取得している「ログ」は多種多様、管理の手間も多種多様

企業、学校、自治体など組織が活動するうえでは様々な機器、ソフトウェアが利用されています。

絶え間なく続く日々のビジネス活動において、多くの場面でログが残ります。

たとえば、通勤中に電車の中でスマートフォンでメールをチェックし、業務アプリで進捗を確認、設定を変更する。

会社に到着してデスクでパソコンを立ち上げ、メールをチェックする。

それだけでも操作ログや認証ログ、アクセスログにイベントログ、時にはエラーログ、など短時間で多くのログが存在します。

これらのログは、一般に使用している製品・サービスが異なるため、情報システム管理者は製品毎にログを管理しなければなりません。

出力形式もばらばらですから、ログの管理には多くの手間と時間がかかってしまい、活用するまでに至らないというのが実情です。

「万一に備えて」取ったログを、「万一の際に」どのように活かすことができるか

これまでのセキュリティ対策は「入口対策」と呼ばれ、危険なものを内部に入れさせないという考え方でした。

しかしサイバー攻撃が巧妙になるにつれ、入口対策だけでは守れなくなり「侵入を前提とした対策」が必要になっています。

そして最終的にデータが外部へ出ていかないようにする「出口対策」も必要です。

さらに内部の不審な動作を検出する「内部対策」も検討されるようになりました。

サイバー攻撃対策には、こうした全体の流れを把握しておく必要がありますが、単一のログだけを見ていたのでは全体像はつかめません。

しかし、管理者は毎日異なる管理画面、レポート画面、メッセージの定義、操作の仕方、マニュアル表示方法、など全く使い勝手の異なる製品をいくつも管理しています。

このことが、管理者の負担の増加を招いています。

そして、ログは安全に漏れなく長期に集中管理することが大切であるといわれています。

サイバー攻撃対策の備えとして、ログの管理をどのように実現するかが、非常に重要な課題となっていると考えられます。

管理者を悩ませるログ管理に関する3つの課題

ログ管理において、管理者を悩ませている課題にはおもに3つが挙げられます。

----------------

課題①:操作が簡単であること

数多くの情報機器・ソフトウェアを管理するシステム管理者にとって、操作性は非常に重要です。

----------------

課題②:堅牢なログインフラ

せっかく集めたログも盗難、改ざんされてしまっては意味がありません。

----------------

課題③:大量保管と高い処理能力

ハードウェアの増加やクラウドサービスの活用が増えたことにより、企業が取得・保管すべきログの量は膨大になりました。

ゼロトラストネットワークとは

さて、組織に所属しているすべてのユーザーが、正しい操作をしているとお考えになりますか?

デバイスが紛失したり盗難されている危険性があります。

また、フィッシングによりアカウント情報が搾取されている可能性、認証情報に不正アクセスされているなど様々なリスクが考えられます。

こうしたことから、最近ではゼロトラストという考え方が主流となりました。

ゼロトラストとは「何も信頼しないことを基本とするセキュリティの概念」です。

クラウド利用の推進やテレワークの浸透などにより、会社内だけで仕事をするのではなく、自宅などの社外での業務が増加することで、

アクセス元もアクセス先も、社外に存在するようになり、これまでの「境界を防御する」という考え方が意味をなさなくなりつつあるのです。

ゼロトラストでは、データアクセス時に内部からの通信であろうと、すべてに対して毎回検査を行い、内部の脅威にも対応ができるようになります。

ゼロトラストネットワークの構成要素は、アクセス管理、端末管理、ログ管理です。

社内/社外のどこから来た通信であろうと、厳格なアクセス管理の管理下に置かれ、データアクセス時に必ず検査を受けることがポイントです。

ゼロトラストネットワークとログ管理

管理者の課題とゼロトラストには、どちらも「ログ」というキーワードがあることにお気づきでしょうか。

----------------

●管理者が考えなければならない3つの課題

操作が簡単であること、堅牢なログインフラ、大量保管と高い処理能力

----------------

●ゼロトラストが必要とする3つの構成要素

アクセス管理、端末管理、ログ管理

----------------

1つのログだけを監視していても、特定の製品上で起こっているイベントがわかるだけです。

それだけは組織全体に起こっている問題を把握しているとは言えません。

またゼロトラストにおいても、1つの事象を監視するだけでは、それが正しいアクセスなのかどうかを把握することは困難です。

必要な情報を、すべて横ぐしで監視し、管理者が管理し易いものにすることで組織全体を守ることができるようになるのです。

----------------

ゼロトラストネットワークにおけるログ管理の有効性や、サイバー攻撃対策としてのログ管理の在り方などを

紹介するホワイトペーパーをダウンロードいただけます。

ホワイトペーパーのダウンロードはこちらから

----------------

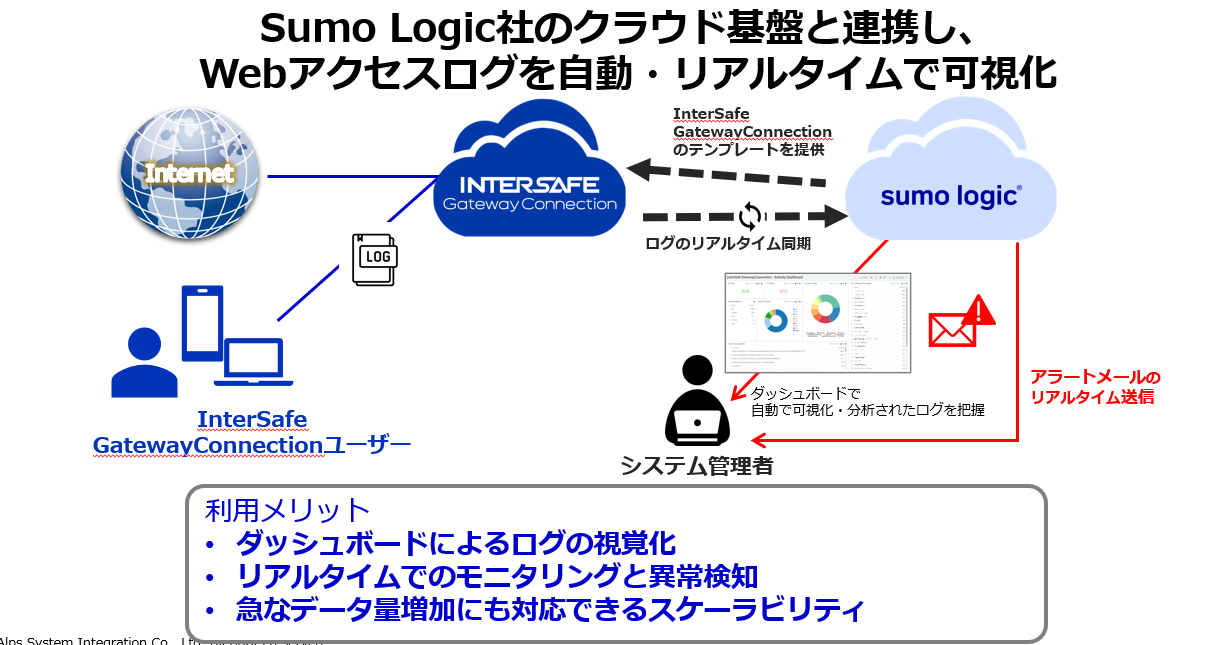

Webアクセスを自動で、リアルタイムで可視化

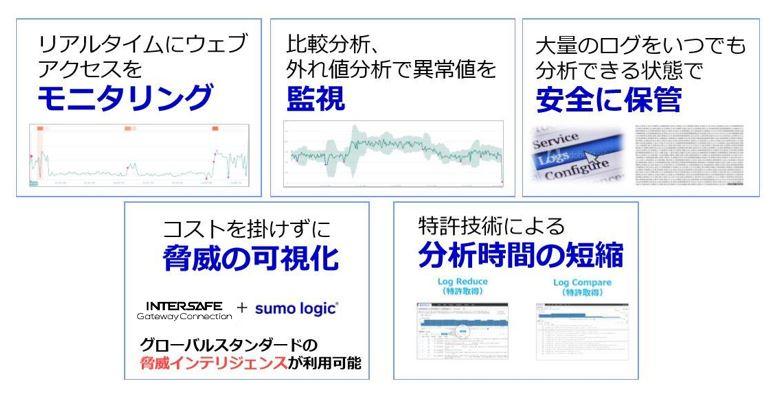

セキュアWebゲートウェイ「InterSafe GatewayConnection」では、クラウドSIEMサービス「SumoLogic」と連携して、ログの管理・分析を容易に実現できます。

この「InterSafe GatewayConnection ログ分析オプション」は、あらゆるログを取り込み可能な、Sumo Logic社のクラウド基盤と連携し、

Webアクセスをリアルタイムで可視化し、業務の効率化とセキュリティ強化を向上します。

米国特許を取得している独自の解析技術により、「傾向分析」や「正常時と異常値の比較」を簡単に実現します。

「InterSafe GatewayConnection」および「ログ分析オプション」については、次のページからご覧ください。

InterSafe GatewayConnection:https://www.alsi.co.jp/security/isgc/

----------------

ゼロトラストネットワークにおけるログ管理の有効性や、サイバー攻撃対策としてのログ管理の在り方などを

紹介するホワイトペーパーをダウンロードいただけます。

ホワイトペーパーのダウンロードはこちらから

----------------