内部犯行による情報漏洩

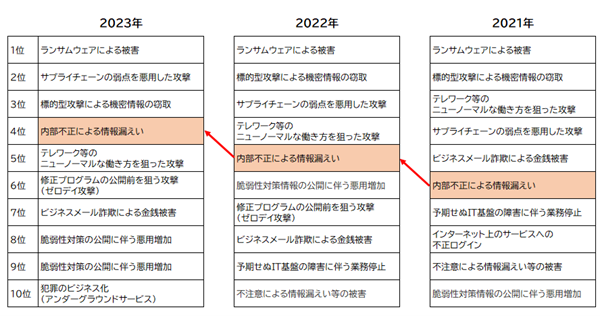

独立行政法人情報処理推進機構(IPA)が発表している「情報セキュリティ10大脅威」によると、「内部不正による情報漏洩」の順位は、ここ数年高い順位をキープしながら毎年上昇しています。

情報セキュリティ10大脅威の順位の推移

情報セキュリティ10大脅威の順位の推移

内部不正による情報漏洩の順位は近年着実に上昇

サイバー攻撃は外部の不特定多数の攻撃者が様々な攻撃手法を駆使し仕掛けてくるので、守備側の企業は防御対策を何重にも張り巡らせる必要がありますが、内部犯行の防御にはいくつかの定石があり、それを守っていれば犯行のリスクを低く抑えられます。

「不正のトライアングル」は企業の不正の仕組みをモデル化したものとして有名ですが、それによれば不正の原因として、「機会・動機・正当化」 の3つがあり、「機会」は不正を可能にするシステム上の脆弱性やずさんな内部管理などが原因となり犯行の発生を助長する要素です。

つまり、逆の言い方をすると、システム上の脆弱性を排除し、内部管理を徹底すれば、内部不正の可能性を小さくすることができます。

この記事では、大手通信会社のグループ企業で最近起こった実際の事件を例にとり、内部犯行に機会を与えるシステムの脆弱性がどのようなもので、内部管理のどこに問題があったかを考察し、効果的な対策をご説明します。

実際に起きた内部犯行による情報漏洩事件とその原因

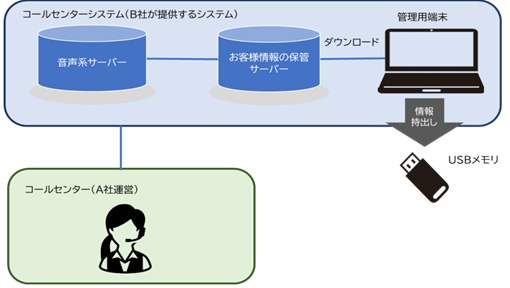

大手通信会社のグループ企業でありコールセンター業務を複数社より受託しているA社は、コールセンターシステムの運用保守を同じくグループ企業であるB社に委託しています。今回の内部不正はシステムの管理者権限を持つB社の派遣社員がこの権限を使ってコールセンターシステムに侵入し、コールセンター業務で収集したお客様情報を管理用端末にダウンロード、それをUSBメモリにコピーし外部に流出させた。という流れで内部不正が行われました。

情報漏洩事件の関係性とシステム構成

事件後、公開された情報を当方で匿名化・修正

不正に取得したお客様情報は数十社のクライントあわせて数百万件にのぼり、その後お客様情報は名簿業者に販売されたことにより広く流通することとなりました。「見知らぬ業者からの勧誘を受けた。個人情報が漏洩しているのではないか。」とのお客様の指摘を受け調査した結果、この内部不正による情報漏洩事件が発覚しましたが、それまでA社、B社とも情報の社外持ち出しにまったく気づきませんでした。

つまり管理者権限をもつ関係者であればお客様情報を誰にも知られることもなくダウンロードし社外に持ち出すことができたため、不正のトライアングルで言うところの「機会」が十分である環境。と言うことができます。

次にこのシステム環境のどこに問題があったかを整理し、その問題の対策としてどのようなものが考えられるのかを考察しましょう。当該企業が公開している報告資料によると問題は4つに整理されております。

問題①:管理用端末にデータがダウンロードできるようになっていた

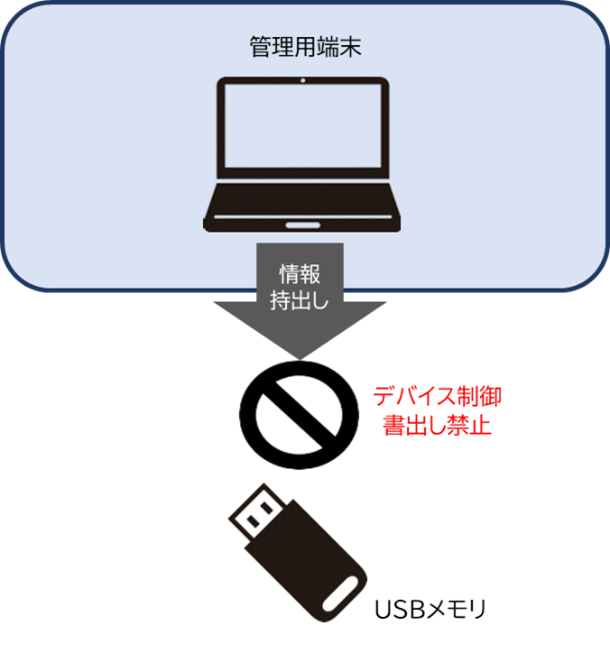

問題②:管理用端末からUSBメモリで情報を持ち出すことができるようになっていた

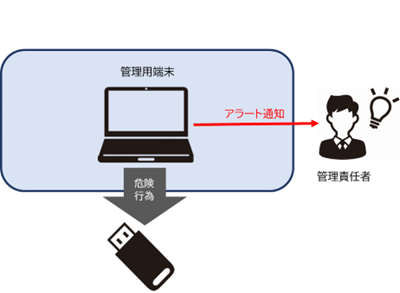

問題③:データのダウンロードやUSBメモリへの書き出しなどセキュリティとしてリスクが高い振る舞いを検知する仕組みがなかった

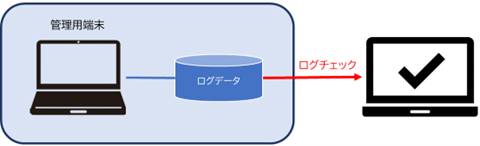

問題④:不正の兆候を発見するためのログ等がチェックされていなかった

問題への対策案

A社とB社が連名で公開した資料を参考にして、それぞれの問題に対する対策を考えていきましょう。

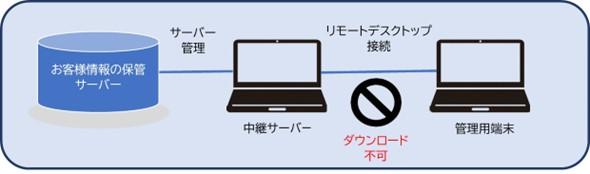

問題①の対策:

サーバーのデータを管理用端末にダウンロード不可とする方法として、サーバーと管理用端末の間に中継サーバーを置く方法が考えられます。サーバーの直接の操作は中継サーバーで行い、運用保守作業は管理用端末から中継サーバーにリモートデスクトップ接続し行います。このような構成にすることで、管理用端末にサーバーのデータをダウンロードすることができなくなります。

ただ、こちらの対策は中継サーバーを置く必要があるため、コストが大きくかさんでしまいます。

問題①の対策:中継サーバーの利用

問題②の対策:

管理用から外部デバイスへの書き出しを技術的に禁止することが考えられます。またデータの持ち出しが業務上必要な場合は、外部デバイスへの書き出しを申請制にし、ワークフローで承認された場合のみ書き出しを許可する運用にします。

問題②の対策:外部デバイスの制御

問題③の対策:

セキュリティリスクがある振る舞いを検知し、管理者にタイムリーにアラーム通知することが考えられます。

「セキュリティリスクがある振る舞い」と言っても、各企業、各システムで特性がありますので、時間帯、操作者、操作回数などを複合的な条件で抽出し、アラート通知できるツールが適しております。

問題③の対策:セキュリティリスクが高い振る舞いのアラート通知

問題④の対策:

ログをチェックし不正の事実や不信な振る舞いを見つけ出すことが重要です。ログチェックは定期的に実施することに加え、第三者が抜き打ちで実施することも有効であると考えます。

問題①から③の対策は技術的に内部犯行の機会を抑制するものでしたが、問題④の対策は運用ルールの策定とそれを徹底することにより抑制する手法です。技術的な対策と運用ルールによる対策をうまくブレンドしてバランスのとれた対応を打つことが、内部犯行を抑制する重要なポイントです。

問題④の対策:ログの定期的なチェック

情報漏洩対策シリーズ「InterSafe ILP」のご紹介

ここからは情報漏洩を技術的に制御するツールとして、弊社がご提供する情報漏洩対策シリーズ「InterSafe ILP」をご紹介いたします。

InterSafe ILPは「情報の持出し・持込み制御」と「持出し後の安全が担保」できる、多層的な情報漏洩対策機能をご提供しております。今回は事件の対策として効果を発揮する機能を中心にご説明します。

InterSafe ILPの中で、今回の問題の対策として有効な機能は下記のとおりです。

問題②の対策に有効な機能:

(1)デバイス制御

外部デバイスやネットワークの利用を制御する機能です。本製品のデバイス制御機能は単にすべての外部デバイスを利用禁止にするだけでなく、お客様の業務要件に合わせて柔軟なデバイス制御ができる仕様となっています。

(2)多種類のデバイスに対応

情報漏洩の経路は外部デバイスに限ったものではありません。この製品では外部デバイスだけでなく、ネットワークプリンタ、Bluetoothデバイス等、情報漏洩の経路となる様々なデバイスの制御をします。

(3)私物USBメモリの利用禁止

あらかじめ登録したUSBメモリでの書き込みは許可し、私物USBなどの登録されていないUSBメモリは書き込めないよう制御します。

私物USBメモリの制御

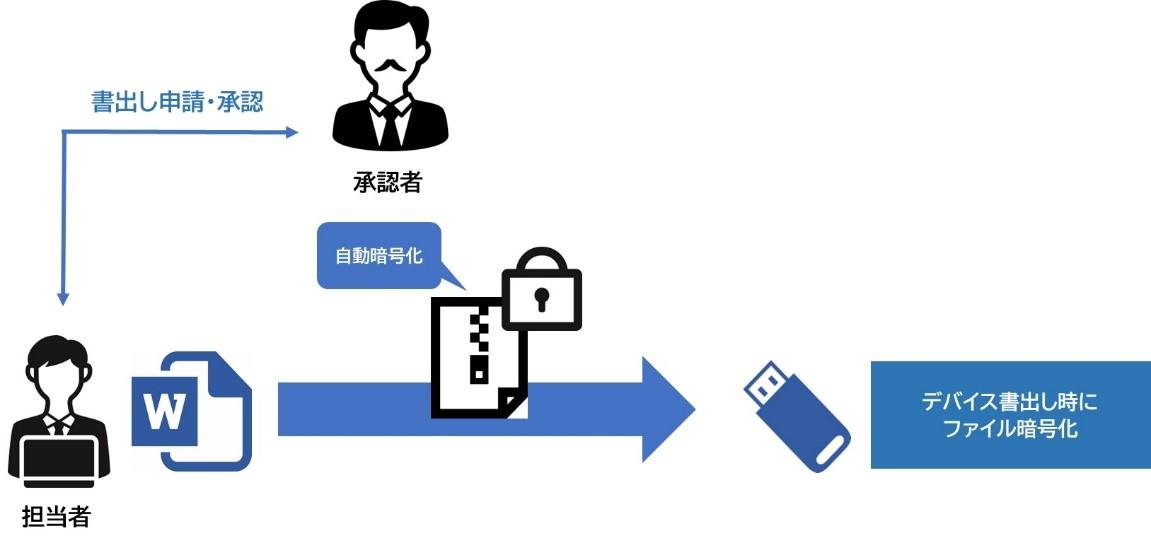

(4)承認による書き出し許可、書き出しデータの暗号化

データの持ち出しが業務上必要な場合は、外部デバイスへの書き出しを許可制にするためのワークフローを実装しています。また、書き出したファイルを自動で暗号化し、外部デバイスが盗難・紛失した場合の情報漏洩を防ぎます。

承認による書き出し許可、書き出しデータの暗号化

問題③の対策に有効な機能:

(5)ログアラート通知機能

ログを監視し大量ファイルの暗号解除やUSBメモリへの書出しなどのリスクの高い操作を検知し管理者にアラート通知する機能です。この機能を使ってリスクの高い操作はしきい値を設定することができ、アラートメールには操作日時、操作の種類および操作者の情報が記載されていますので、管理者が迅速に対応の判断をする手助けをします。

問題④の対策に有効な機能:

(6)ログ管理機能

InterSafe ILPでは自身が持つほとんどの機能のログを採取することができます。これにより問題④の対策を実施するための、ログ情報を提供することが可能となります。ログは日時や機能ごとに検索することで一覧表示することができるので、効果的・効率的なログ監査を支援します。また、機能ごとにログ記録の要否を選択できるので、ログファイルの容量を節約するとともに実効性の高いログ管理を実現します。

まとめ

実際に起こった内部犯行による事件を例にとり、システムの脆弱性や管理の甘さが内部犯行の機会を助長することをみてきました。また、それらの問題に対する対策案とそれを具体的に実装するツールとして、弊社が開発・販売しているInterSafe ILPの主な機能についてご説明しました。

InterSafe ILPは、今回ご説明した機能の他、ネットワーク分離、ファイル無害化、個人情報検出など、情報漏洩対策ソリューションとして多岐にわたる機能を有しておりますので、ご確認いただければ幸いです。

InterSafe ILPの詳細はこちら