最新の情報セキュリティ10大脅威からみるリスク

今年の10大脅威は以下の結果となりました。

|

昨年順位 |

個人 |

順位 |

組織 |

昨年順位 |

|

2位 |

フィッシングによる |

1位 |

ランサムウェアによる被害 |

1位 |

|

3位 |

ネット上の誹謗・中傷・デマ |

2位 |

標的型攻撃による |

2位 |

|

4位 |

メールやSMS等を使った |

3位 |

サプライチェーンの弱点を |

4位 |

|

5位 |

クレジットカード情報の |

4位 |

テレワーク等の |

3位 |

|

1位 |

スマホ決済の不正利用 |

5位 |

内部不正による情報漏えい |

6位 |

|

8位 |

偽警告による |

6位 |

脆弱性対策情報の公開に伴う |

10位 |

|

9位 |

不正アプリによる |

7位 |

修正プログラムの公開前を狙う |

NEW |

|

7位 |

インターネット上の |

8位 |

ビジネスメール詐欺による |

5位 |

|

6位 |

インターネットバンキングの |

9位 |

予期せぬIT基盤の障害に |

7位 |

|

10位 |

インターネット上の |

10位 |

不注意による |

9位 |

出典:独立行政法人情報処理推進機構「情報セキュリティ10大脅威2022」

https://www.ipa.go.jp/security/vuln/10threats2022.html

個人の順位を見てみると順位の変動はあるものの、ランクインした内容は昨年、一昨年と全て同じでした。

今回初めて1位になったのは、2年連続2位にランクインしていた「フィッシングによる個人情報等の詐取」でした。フィッシング詐欺は、実在する有名企業や公的機関などを騙ったメールやSMS等を送信し、正規のWebサイトに似せたフィッシングサイトへ誘導することで、個人情報や認証情報等を入力させます。2021年も大手ECサイトや金融機関などを騙った手口が多く確認されました。組織の順位では、10大脅威のうち9個が昨年と同じでした。

唯一、「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」が初登場で7位となりました。ゼロデイ攻撃は、修正プログラムが提供される前の脆弱性を悪用した攻撃です。2021年12月には「ApacheLog4j」の脆弱性対策情報が、すでに攻撃が観測されているとの情報と同時に公開されました。「ApacheLog4j」は、Webサーバーなどで行われた操作を記録する機能をもつプログラムの部品のようなもので、国内外の多くのプログラムで利用されていたため、大きな話題となりました。

組織の1位は、昨年に引き続き「ランサムウェアによる被害」でした。2021年も国内の企業や病院などのランサムウェア被害が報道され、大きな話題となりました。近年のランサムウェア攻撃は、標的型攻撃と同様の手法で企業・組織のネットワークに侵入したり、データを暗号化するだけでなく窃取して公開すると脅したりして、身代金を支払うことを強要します。

ここからは、ALSIのソリューションを活用した組織での脅威対策をご紹介します。

「ランサムウェア被害、標的型攻撃による機密情報の窃取」への対策

組織で1位となったランサムウェアは、主に外部デバイスやインターネットが感染経路となります。まずはそれぞれの感染経路に有効な予防対策をご紹介します。

■外部デバイスからのランサムウェア感染防止

USBメモリを利用して外部資料を持ち込む場合、ファイルがウイルスに感染している危険があるため、誰でも簡単にファイルを持ち込める環境は、感染リスクを高めます。

弊社の「InterSafe DeviceControl」と「InterSafe WorkFlow」を利用することで、利用できるUSBメモリや外部デバイスを制限し、ファイル持ち込みを申請承認機能で管理することができます。さらに、「InterSafe FileSanitizer Powered by OPSWAT」と連携することで、ファイル持ち込み申請を行う際に、無害化・マルチスキャンを行い、安全なファイル持ち込みを実現します。

■インターネットからのランサムウェア感染防止

Webからウイルスファイルをダウンロードさせる場合は、リンク先の不正サイトへアクセスさせない対策が効果的です。Webフィルタリング製品の「InterSafe WebFilter」は網羅率99%以上の高精度URLデータベースでリンク先を判定し、不正サイトへのアクセスを未然にブロック。ランサムウェア感染を狙い一時的にオープンするようなサイトに対しても「高度分類クラウド」で判定し、リスクを限りなくゼロへ近づけます。

また、こちらもファイル無害化オプション「InterSafe FileSanitizer Powered by OPSWAT」と連携することで、ダウンロードファイルのマルチスキャンと無害化が可能です。これにより、ファイル内の不正なマクロなどを取り除き、安全なファイルダウンロードを実現します。

■ランサムウェア感染に備えた対策

また、万が一ランサムウェアに感染した場合には、ランサムウェアによるデータ暗号化の被害を軽減するための対策として、暗号化やバックアップが有効な手段であるとされています。

参考:「ランサムウエアによるサイバー攻撃に関する注意喚起」内閣サイバーセキュリティセンター重要インフラグループ

https://anshin.pref.tokushima.jp/med/experts/docs/2021112800010/files/002.pdf

弊社の「InterSafe FileProtection」は、自動でファイル暗号化を行うソフトで、職員はファイルを保存するだけで意識することなく暗号化状態を保つことができます。電子政府が推奨するAES256bit形式の高度な暗号化技術が採用されているため、ファイルが盗まれても第三者にファイルの中身の情報まで見られることはありません。また、バックアップファイルは第三者がアクセスできない保護領域に保存されます。万が一ファイルが利用できなくなった場合も、バックアップファイルを利用することで、業務が止まる事態を回避することができます。

2位となった標的型攻撃による機密情報の窃取についても、先述した近年のランサムウェア攻撃が標的型攻撃と同様の手法で行われることがあり、同様の手法で対策が可能であるといえます。

「サプライチェーンの弱点を悪用した攻撃」への対策

3位には「サプライチェーンの弱点を悪用した攻撃」が入りました。サプライチェーン攻撃とは本命の企業に直接攻撃するのではなく、セキュリティ対策の甘い業務委託先やグループ企業などにサイバー攻撃をしかけて、本命の企業の機密情報を狙い、それらの企業を踏み台にして本命の企業に侵入し、攻撃する手法です。

この対策に有効なのがEDR(エンドポイント・ディテクション・アンド・レスポンス)です。

EDRとは、エンドポイント上でマルウェアやランサムウェアの侵入による不審な動きが起きていないかどうか、常時監視を行うものです。万一、脅威に侵入されたとしても、疑わしい挙動を早期に検知し、管理者に通知することで被害を最小にとどめることができます。

EDRが対策のために必要な理由は2つあります。

■入口対策の限界

1つ目は、入口対策だけでは守り切ることが限界になってきていることです。マルウェアのライフサイクルは、定義ファイルがアップデートされるよりも速いのが現実です。また、なりすましメールも年々巧妙化してきており、標的型攻撃訓練メールを繰り返し行っても開封率を0%にすることはできません。仮に一度でも侵入を許してしまうと、攻撃者に好き勝手されてしまう可能性があり、実害が発生するまで発覚することはありません。そのため、マルウェアの侵入を検知する必要があります。

■異なるセキュリティ対策の実施

2つ目は、社内で異なるセキュリティ対策を実施していることです。実際に、同じ製品を使用していても、設定が異なるケースがあります。知らず知らずのうちに設定が異なっていると、守れていると思っていてたものがそうではなかった、というケースが発生してしまいます。

■Cybereason EDRの有用性

この、「入口対策の限界」と「異なるセキュリティ対策」によって起こる侵入リスクに対応するために、侵入後の対策としてEDRが必要です。マルウェアの侵入や攻撃を即座に検知・分析・対処し、万が一侵入が起こっても、EDRによって早期検知、対処を行うことで、自社の業務への影響、そして、お客様、取引先様に被害を拡大させないことが大切です。現在、複数のセキュリティベンダーからEDR製品が提供されていますが、その中でもCybereaon EDRは、EDR製品の中でも管理画面が分かりやすい点、フルクラウドシステムであることにより運用負荷が軽減される点、EDR製品として国内シェアNo.1を獲得している点など、オススメできる製品となっています。今後確実に増すであろうサプライチェーン攻撃の脅威に対抗していく上で、効果的な対策製品の1つであるといえます。

「テレワーク等のニューノーマルな働き方を狙った攻撃」への対策

4位にはテレワーク等のニューノーマルな働き方を狙った攻撃がランクインしました。

新型コロナウイルス感染症の感染拡大を受け、多くの企業では新しい働き方として、在宅勤務などのテレワークの導入を開始しました。テレワークにおけるインターネット利用時のセキュリティリスクは特に高く、安全なネットワーク環境の整備が必要不可欠です。

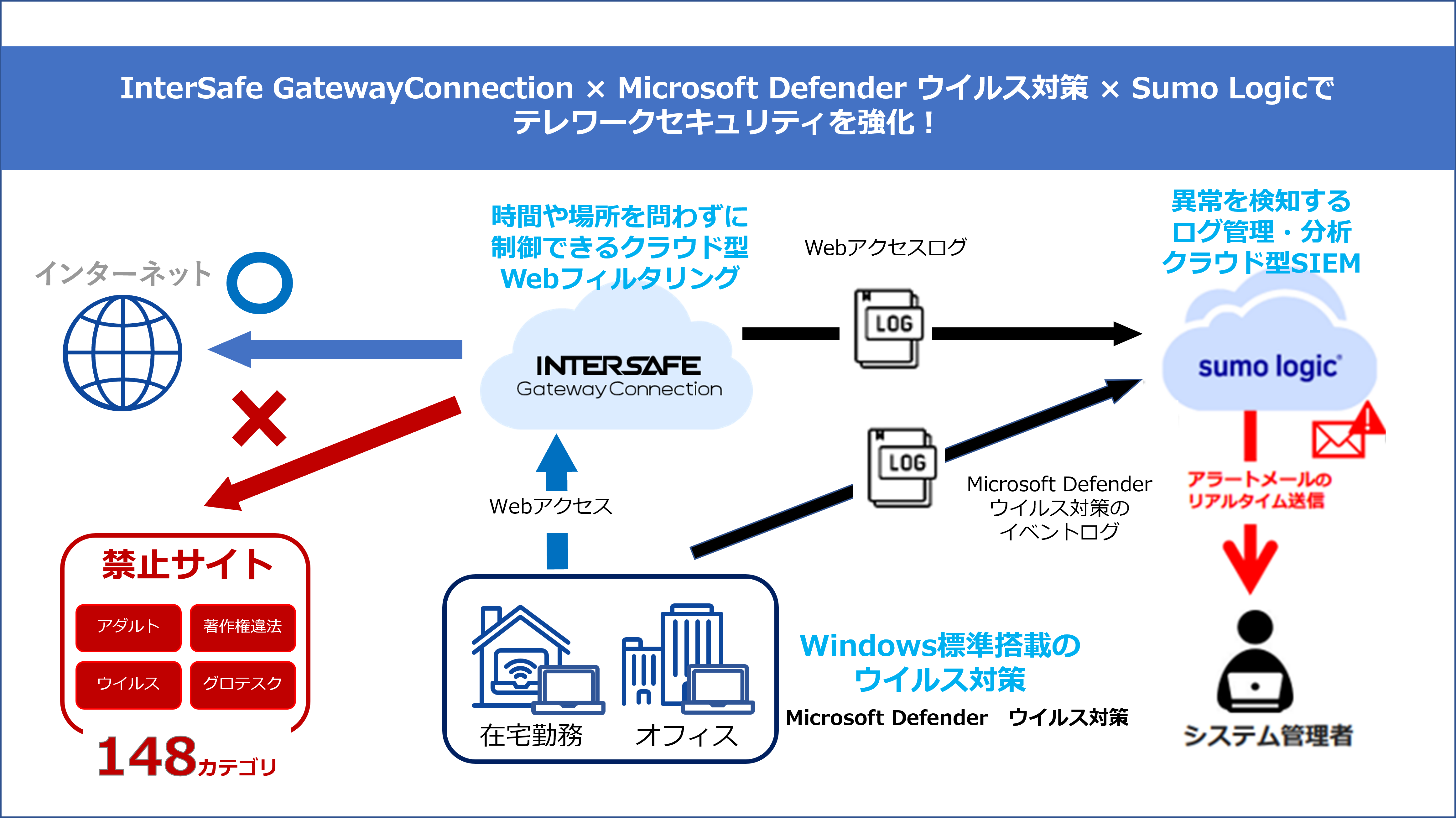

ALSIのWebフィルタリングサービス「InterSafe GatewayConnection」と、「Microsoft Defenderウイルス対策」、クラウドSIEM「Sumo Logic」の3つを組み合わせることで、インターネット利用時のセキュリティ対策を低コストで実現可能です。

InterSafe GatewayConnectionはクラウド型のWebフィルタリングサービスで、マルチOSに対応しているため、時間や場所にとらわれずにWebアクセス制御をかけることが可能です。フィルタリング精度の決め手となる、URLデータベースのカテゴリ数も業界最大級の99%以上となっており、フィルタリングを柔軟にかけることが可能です。攻撃の原因となりうるウイルスへの対策として注目されているMicrosoft Defenderウイルス対策は、Windows10に標準搭載されているため、アンチウイルス製品の費用がほぼ丸々削減できるうえ、インストールの手間もかかりません。

Microsoft Defenderウイルス対策には、ダウンロードしたファイルに不正なコードやデータが含まれていないかチェックする「リアルタイム保護」機能や、ファイルをチェックし、ウイルスに感染しているものがないかどうかを調べる「スキャン保護」機能など、アンチウイルス製品として十分な機能を有しています。

ウイルスが万が一侵入した場合には、迅速な検知が必要であり、そこで有効なのがログ管理・分析・クラウドSIEMソリューションの「Sumo Logic」です。Sumo Logicを利用することにより、パターンファイルのアップデート状況や検知したウイルスの種類をリアルタイムに可視化できます。Microsoft Defender ウイルス対策との連携により、いま"どこで、何が起こっているのか"をリアルタイムに、一面的に把握可能となります。

この3つのサービスを組み合わせることで、テレワーク時のインターネットアクセスにおける「入口/出口のセキュリティ対策「端末のアンチウイルス対策」「インシデントの可視化・検知」をまとめて対策可能です。Microsoft Defenderウイルス対策、Sumo Logicについては、以下のブログ記事にて詳しくご紹介しておりますので、あわせてご覧ください。

Microsoft Defenderウイルス対策

https://www.alsi.co.jp/industry/blog/article/1929/

Sumo Logic